# **公告:本知识库已迁移至[https://faq.uniontech.com](https://faq.uniontech.com) ,请访问新知识库。本知识库不再更新维护**

### 应用场景

硬件/整机信息:全平台

CPU架构:全架构

【漏洞描述】

某安全团队在 polkit 的 pkexec 程序中发现了一个本地权限提升漏洞。pkexec 应用程序是一个 setuid 工具,旨在允许非特权用户根据预定义的策略以特权用户身份运行命令。

由于当前版本的 pkexec 无法正确处理调用参数计数,并最终会尝试将环境变量作为命令执行。攻击者可以通过控制环境变量,从而诱导 pkexec 执行任意代码。利用成功后,可导致非特权用户获得管理员权限。

### 解决方案

【修复状态】

此漏洞已于2022-01-27日修复,2022-01-28更新至外网仓库源

【修复验证】

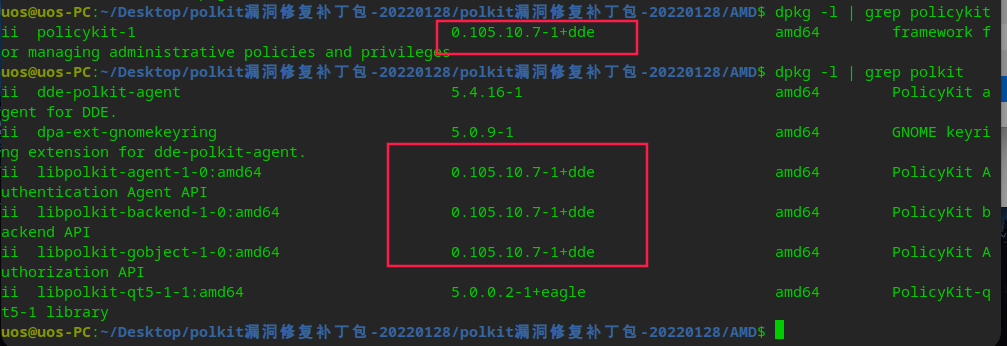

桌面专业版查看policykit-1>=0.105.10.7-1+dde,说明此漏洞已修复

服务器d版查看policykit-1>=0.105.10.7-1+dde,说明此漏洞已修复

服务器e版查看polkit>=0.116-9.up1.uel20,说明此漏洞已修复

服务器a版查看polkit>=0.115-13.uelc20.3,说明此漏洞已修复

**详细的修复解决方案:**

# **方案一: 在线升级**

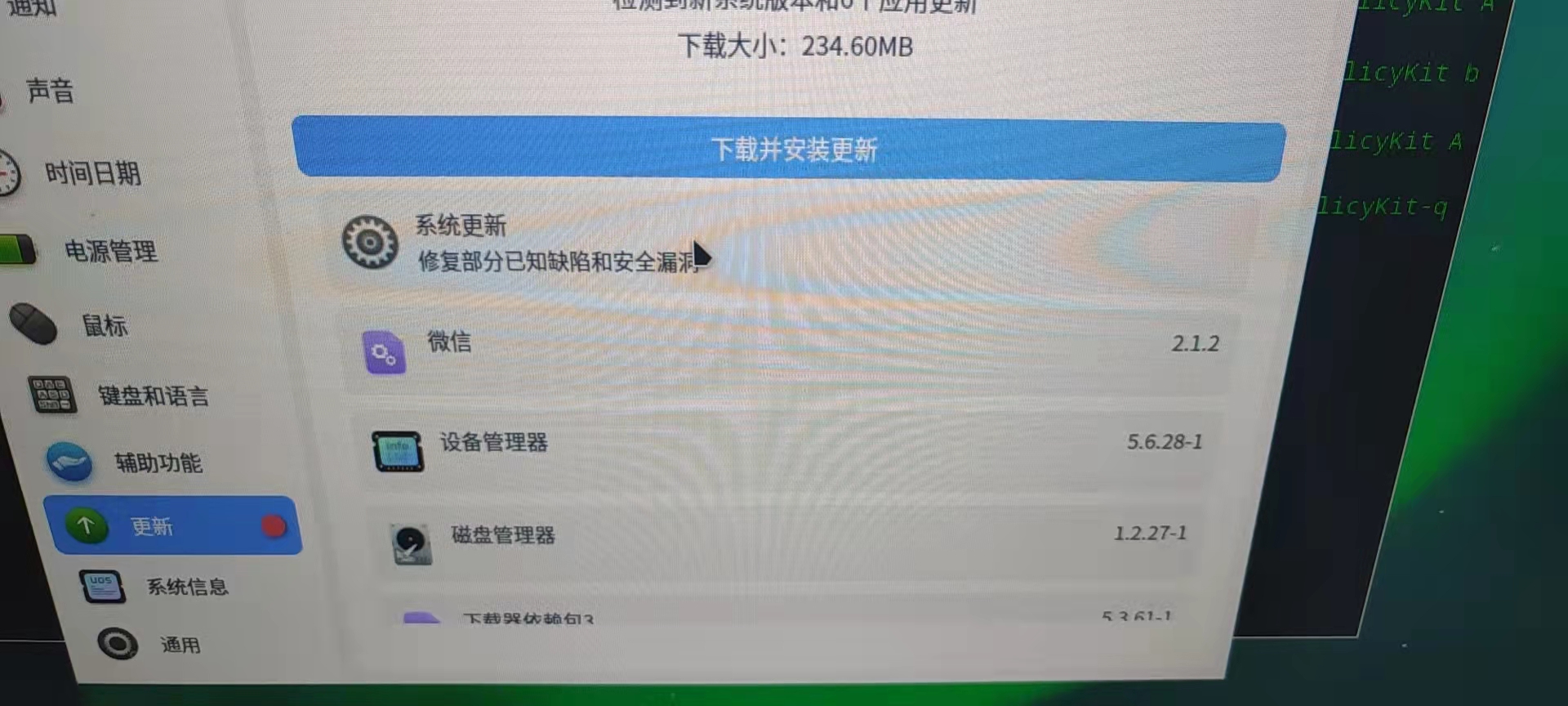

桌面专业版通过系统更新修复

通过控制中心-更新-检查更新-安装更新进行升级-重启

或者直接升级相应软件

***sudo apt update && sudo apt reinstall policykit-1***

服务器d版(企业版)通过apt更新修复

通过 *** apt update && apt dist-upgrade*** 更新修复

服务器e版(欧拉版)通过yum更新修复

通过 ***yum upgrade polkit*** 更新修复

服务器a版(anolis)通过yum更新修复

通过 ***yum upgrade polkit*** 更新修复

# **方案二: 离线升级**

对于无法通过仓库进行升级的情况,提供了离线方案:

**服务器各版本离线补丁包下载地址:**

10xxa——对应服务器A版(anolis),下属1002a和102xa,分别有amd架构和arm架构的离线包

**链接: https://pan.baidu.com/s/1rlfdBnX10JJD7b_CxV0-rQ 提取码: 6a98 **

下载对应离线包之后,root权限下执行

***rpm -ivh polkit\*.rpm***

10xxd——对应服务器D版(企业版),下属deb-amd对应amd架构,deb-arm对应arm架构

**链接: https://pan.baidu.com/s/1dOuVvIJv8T5idHuddpgsBQ 提取码: ecic **

下载对应离线包之后,root权限下执行

***dpkg -i \*.deb***

10xxe——对应服务器E版(欧拉版),下属有amd架构和arm架构的离线包

**链接: https://pan.baidu.com/s/1xFO4CTfwtBCZ9GKhx4XlEQ 提取码: dn7j **

下载对应离线包之后,root权限下执行

***rpm -ivh polkit\*.rpm***

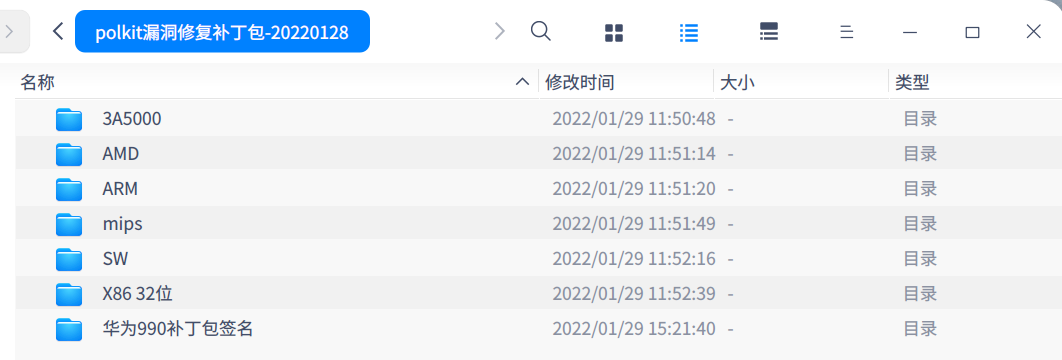

**桌面专业版离线补丁包下载地址:**

***链接: https://pan.baidu.com/s/1v-kL8qCBSmbY9kVx7Q2qFA 提取码: kggd ***

其中提供了AMD,ARM,MIPS,Loongarch等多架构补丁包。

后端自测范围:AMD/ARM/MIPS

测试版本:桌面专业版1020/1030/1040

测试结果:确认安装正常,安装完成后使用系统认证功能正常

安装步骤:

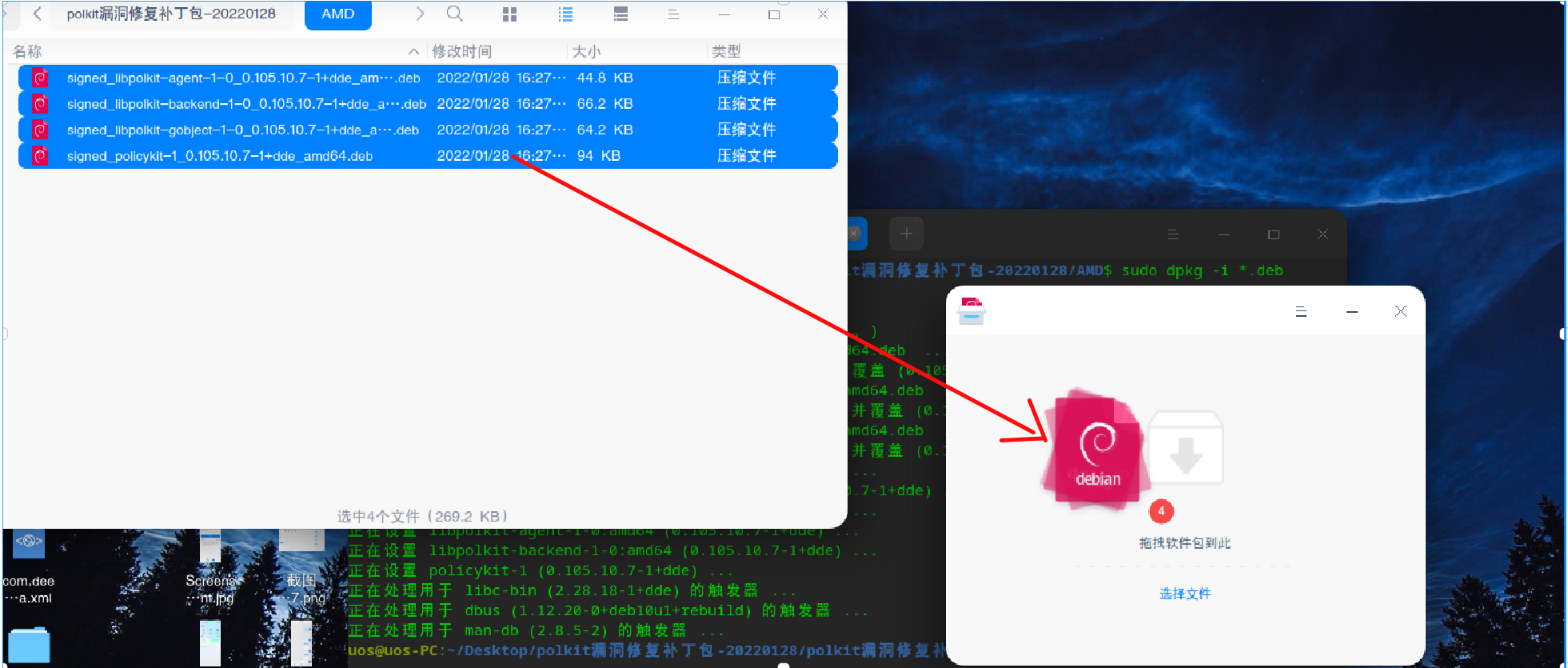

1.选择对应架构deb;

2.打开软件包安装器,将离线包拖动到安装器窗口,点击安装,提示密码确认,需要输入用户开机登陆密码。

*****

《@版权归统信软件华中技术团队所有》

*****

- 公告

- 1、UOS系统常用基本操作

- 1.1 如何进入tty2命令行

- 1.2 如何进入单用户模式(仅限1031之前的系统)

- 1.3 如何进入tty9超管模式(仅限1031之前的系统)

- 1.4 如何进入livecd救援模式

- 1.5 如何在livecd救援模式开启系统开发者权限

- 1.6 如何制作UOS系统安装启动盘

- 1.7 如何安装UOS桌面系统

- 1.8 兆芯机器安装双系统

- 1.9 一个U盘同时做多个不同版本系统镜像的启动盘方法

- 2、UOS系统异常启动解决方法

- 2.1 电脑开机之后进入emergency mode/“journalctl -xb”

- 2.2 电脑开机进入initramfs无法正常启动

- 2.3 忘记开机密码,如何进入系统

- 2.4 LiveCD工具介绍及下载

- 2.5 华为L410笔记本忘记密码如何进入系统的方法

- 2.6 华为L420笔记本忘记密码如何进入系统的方法

- 2.7 磁盘空间不足排查以及处理方法

- 3、UOS系统启动登录桌面异常解决方法

- 3.1 系统启动登录进入桌面无任务栏

- 3.2 系统启动登录进入桌面无任务栏,几秒钟后自动退出到登录界面

- 3.3 系统启动在登录界面输入密码后又自动跳回到登录界面

- 3.4 系统启动后黑屏

- 3.5 UOS系统启动进到grub命令行界面故障排查

- 4、UOS系统激活相关问题解决方法

- 4.1 系统掉激活提示重要文件被篡改

- 4.2 UOS常见几种激活方式

- 4.3 如何从测试激活码更换成正式激活码的方法

- 4.4 华为机器激活码区分方法

- 5、应用商店安装软件异常问题

- 5.1 应用商店安装应用,提示依赖关系被破坏

- 5.2 应用商店安装或者卸载应用,提示失败,但实际操作成功

- 5.3 鲲鹏平台安卓应用无法使用

- 5.4 飞腾平台安卓应用无法使用和卸载

- 5.5 应用商店安装软件失败,提示“安装失败,安装被中断,请重试”

- 6、外设相关问题解决方法

- 6.1 打印已停止,原因:Job stoped

- 6.2 打印机服务cups无法启动

- 6.3 UOS云打印解决方案

- 6.4 利旧打印机的调试方法与步骤

- 6.5 惠普打印机驱动安装方法

- 6.6 打印机安装方法

- 6.7 打印机共享解决方案

- 6.8 奔图打印机驱动安装方法

- 6.9 U盘格式导致文件权限异常

- 6.10 绘王H640P手写板源码驱动安装方案

- 6.11 UOS支持的无线网卡汇总

- 6.12佳能打印机调试方法

- 6.13 桌面专业版光盘类相关问题

- 6.14惠普打印机打印测试页和文档内容上移的问题处理

- 7、系统更新相关问题

- 7.1 系统更新报“更新失败”

- 7.2 UOS系统103x升级到104x出现卡死无进度

- 7.3 UOS系统设置中心提示“备份失败”

- 7.4 华为机器升级方法

- 8、UOS桌面应用

- 8.1 UOS如何添加字体

- 8.2 基于SMB的文件共享方案

- 8.3 UOS系统安装KVM虚拟机

- 8.4 UOS邮箱客户端绑定163邮箱操作说明

- 8.5 liunx-qq闪退或登陆不了问题汇总

- 8.6 wine-qq及wine-微信常见问题汇总

- 8.7 UOS隐藏系统盘符

- 8.8 输入法常见问题

- 8.9 uos-win互相远程桌面使用

- 8.10 时间同步服务器操作方法

- 8.11 系统自带输入法配置

- 9、UOS系统安全及漏洞相关问题

- 9.1 cve-2021-4034漏洞修复

- 10、服务器相关

- 10.1 服务器操作系统的安装方法及注意事项

- 10.2 1040版服务器系统忘记开机密码重置方法

- 10.3 FTP安装配置及使用指南

- 11、服务器等保相关

- 11.1设置等保三级

- 11.2 配置日志服务器