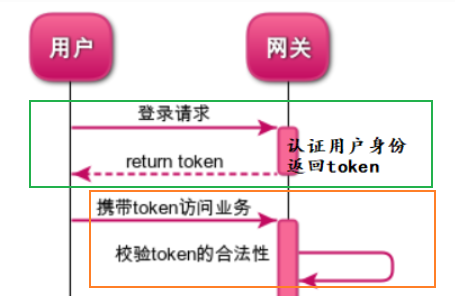

在上一小节中我们已经实现了用户登录认证,用户如果认证成功后会返回给用户客户端一个令牌,也就是JWT。本节我们继续为大家介绍,当用户客户端再次访问网关的其他服务的时候,需要携带JWT,网关验证JWT的合法性,并从JWT中解析出用户身份信息转发出去。

## 一、全局过滤器实现JWT鉴权

对于网关的所有请求都要验证JWT的合法性(除了“/authentication”),所以使用Gateway全局过滤器 GlobalFilter就再合适不过了。在上一节代码基础上增加一个全局过滤器

~~~

@Configuration

public class JWTAuthCheckFilter {

@Resource

private JwtProperties jwtProperties;

@Resource

private JwtTokenUtil jwtTokenUtil;

@Bean

@Order(-101)

public GlobalFilter jwtAuthGlobalFilter()

{

return (exchange, chain) -> {

ServerHttpRequest serverHttpRequest = exchange.getRequest();

ServerHttpResponse serverHttpResponse = exchange.getResponse();

String requestUrl = serverHttpRequest.getURI().getPath();

if(!requestUrl.equals("/authentication")){

//从HTTP请求头中获取JWT令牌

String jwtToken = serverHttpRequest

.getHeaders()

.getFirst(jwtProperties.getHeader());

//对Token解签名,并验证Token是否过期

boolean isJwtValid = jwtTokenUtil.isTokenExpired(jwtToken);

if(isJwtNotValid){ //如果JWT令牌不合法

return writeUnAuthorizedMessageAsJson(serverHttpResponse,"请先去登录,再访问服务!");

}

//从JWT中解析出当前用户的身份(userId),并继续执行过滤器链,转发请求

ServerHttpRequest mutableReq = serverHttpRequest

.mutate()

.header("userId", jwtTokenUtil.getUsernameFromToken(jwtToken))

.build();

ServerWebExchange mutableExchange = exchange.mutate().request(mutableReq).build();

return chain.filter(mutableExchange);

}else{ //如果是登录认证请求,直接执行不需要进行JWT权限验证

return chain.filter(exchange);

}

};

}

//将JWT鉴权失败的消息响应给客户端

private Mono<Void> writeUnAuthorizedMessageAsJson(ServerHttpResponse serverHttpResponse,String message) {

serverHttpResponse.setStatusCode(HttpStatus.UNAUTHORIZED);

serverHttpResponse.getHeaders().add("Content-Type", "application/json;charset=UTF-8");

AjaxResponse ajaxResponse = AjaxResponse.error(CustomExceptionType.USER_INPUT_ERROR,message);

DataBuffer dataBuffer = serverHttpResponse.bufferFactory()

.wrap(JSON.toJSONStringWithDateFormat(ajaxResponse,JSON.DEFFAULT_DATE_FORMAT)

.getBytes(StandardCharsets.UTF_8));

return serverHttpResponse.writeWith(Flux.just(dataBuffer));

}

}

~~~

过滤器核心代码做了两件事

* 验证JWT的合法性,对于不合法请求直接返回,不予转发。

* 对于JWT合法的情况,从JWT中解析出userId(用户身份信息),并放入HTTP header中。(网关后面的服务会用到,下一节)

请结合上面的注释理解全局JWT鉴权的实现。如果理解有困难,结合下面的测试过程理解上面的代码。

## 二、测试

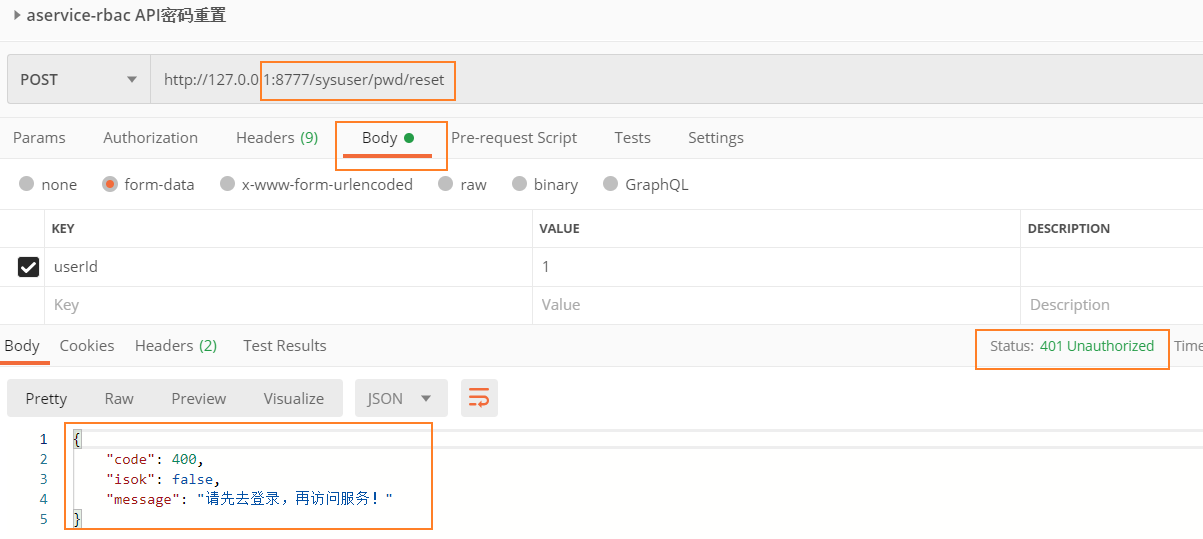

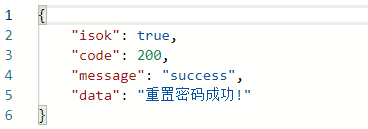

* 不携带JWT token访问`http://127.0.0.1:8777/sysuser/pwd/reset`。

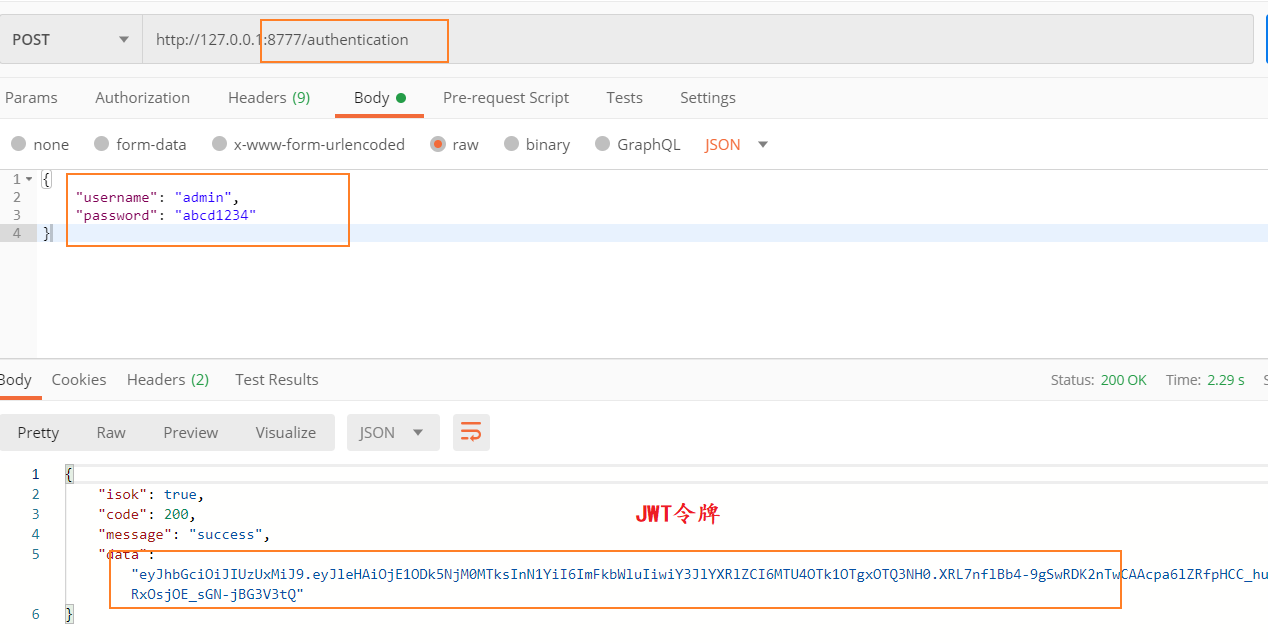

* 去登陆`http://127.0.0.1:8777/authentication`,得到JWT令牌

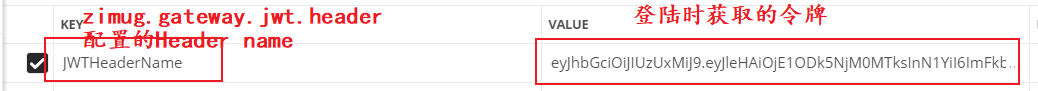

* 将JWT令牌添加到`http://127.0.0.1:8777/sysuser/pwd/reset`访问请求的Header中,再次发起请求

结果如下

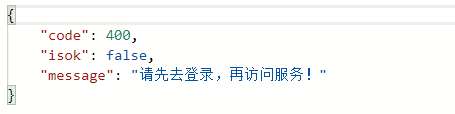

我们随便修改一下JWT令牌字符串,再次访问`http://127.0.0.1:8777/sysuser/pwd/reset`,结果如下:

- 文档简介

- 模块与代码分支说明

- dongbb-cloud项目核心架构

- 微服务架构进化论

- SpringBoot与Cloud选型兼容

- Spring Cloud组件的选型

- 单体应用拆分微服务

- 单体应用与微服务对比

- 微服务设计拆分原则

- 新建父工程及子模块框架

- 通用微服务初始化模块构建

- 持久层模块单独拆分

- 拆分rbac权限管理微服务

- Hello-microservice

- 构建eureka服务注册中心

- 向服务注册中心注册服务

- 第一个微服务调用

- 远程服务调用

- HttpClient远程服务调用

- RestTemplate远程服务调用

- RestTemplate多实例负载均衡

- Ribbon调用流程源码解析

- Ribbon负载均衡策略源码解析

- Ribbon重试机制与饥饿加载

- Ribbon自定义负载均衡策略

- Feign与OpenFeign

- Feign设计原理源码解析

- Feign请求压缩与超时等配置

- 服务注册与发现

- 白话服务注册与发现

- DiscoveryClient服务发现

- Eureka集群环境构建(linux)

- Eureka集群多网卡环境ip设置

- Eureka集群服务注册与安全认证

- Eureka自我保护与健康检查

- 主流服务注册中心对比(含nacos)

- zookeeper概念及功能简介

- zookeeper-linux集群安装

- zookeeper服务注册与发现

- consul概念及功能介绍

- consul-linux集群安装

- consul服务注册与发现

- 通用-auatator导致401问题

- 分布式配置中心-apollo

- 服务配置中心概念及使用场景

- apollo概念功能简介

- apollo架构详解

- apollo分布式部署之Portal

- apollo分布式部署之环境区分

- apollo项目权限管理实战

- apollo-java客户端基础

- apollo与SpringCloud服务集成

- apollo实例配置热更新

- apollo命名空间与集群

- apollo灰度发布(日志热更新为例)

- SpringCloudConfig配置中心

- config-git配置文件仓库

- config配置中心搭建与测试

- config客户端基础

- config配置安全认证

- config客户端配置刷新

- config配置中心高可用

- BUS消息总线

- bus消息总线简介

- docker安装rabbitMQ

- 基于rabbitMQ的消息总线

- bus实现批量配置刷新

- alibaba-nacos

- nacos介绍与单机部署

- nacos集群部署方式(linux)

- nacos服务注册与发现

- nacos服务注册中心详解

- nacos客户端配置加载

- nacos客户端配置刷新

- nacos服务配置隔离与共享

- nacos配置Beta发布

- 服务熔断降级hystrix

- 服务降级&熔断&限流

- Hystrix集成并实现服务熔断

- Jemter模拟触发服务熔断

- Hystrix服务降级fallback

- Hystrix结合Feign服务降级

- 远程服务调用异常传递的问题

- Hystrix-Feign异常拦截与处理

- Hystrix-DashBoard单服务监控

- Hystrix-dashboard集群监控

- 分布式系统流量卫兵sentinel

- sentinel简介与安装

- 客户端集成与实时监控

- 实战流控规则-QPS限流

- 实战流控规则-线程数限流

- 实战流控规则-关联限流

- 实战流控规则-链路限流

- 实战流控效果-WarmUp

- 实战流控效果-匀速排队

- BlockException处理

- 实战熔断降级-RT

- 实战熔断降级-异常数与比例

- DegradeException处理

- 注解与异常的归纳总结

- Feign降级及异常传递拦截

- 动态规则nacos集中存储

- 热点参数限流

- 系统自适应限流

- 微服务网关-GateWay

- 还有必要学习Zuul么?

- 简介与非阻塞异步IO模型

- GateWay概念与流程

- 新建一个GateWay项目

- 通用Predicate的使用

- 自定义PredicateFactory

- 编码方式构建静态路由

- Filter过滤器介绍与使用

- 自定义过滤器Filter

- 网关请求转发负载均衡

- 结合nacos实现动态路由配置

- 整合Sentinel实现资源限流

- 跨域访问配置

- 网关层面全局异常处理

- 微服务网关安全认证-JWT篇

- Gateway-JWT认证鉴权流程

- 登录认证JWT令牌颁发

- 全局过滤器实现JWT鉴权

- 微服务自身内部的权限管理